با آرزوی موفقیت برای تک تک شما عزیزانم.

لینک سایت =====> http://shoplifting.4kia.ir

سیسکو مایکروسافت معماری کتاب های زبان تخصصی کامپیوتر کتاب های نایاب کتاب های کمیاب

بهترین_کتاب_های_زبان_اصلی_کامپیوتر

نایاب_ترین_کتاب_های_زبان_اصلی_کامپیوتر

نایاب_ترین_کتاب_های_زبان_تخصصی

نایاب_ترین_کتاب_های_زبان_تخصصی_کامپیوتر

NAP به منظور محافظت از دسترسی به شبکه یکی از ویژگی های ویندوز سرور 2008 است که به منظور کنترل دسترسی ها به منابع شبکه براساس هویت Client ها و سیاست های درج شده در شبکه ها می باشد.این مجوزها میتواند شامل مواردی از قبیل:

- داشتن آنتی ویروس

- به روز بودن آنتی ویروس

- آپدیت بودن ویندوز

- براساس سرویس پک ویندوز

- غیرفعال بودن فایروال

- و شرایط دیگر...

NAP در واقع یک گزارش ازوضعیت سلامت کلاینت ها طبق مجوزهای گفته شده میگیرد و در صورتی که این مجوزها برای کلاینتی تأیید شد اجازه دسترسی و ورود به شبکه داخلی را میدهد. در صورتی که کلاینتی این شرایط را تا حدودی نداشت و موفق به کسب تأیید نشود به شبکه ای دیگر به نام Remediation Network وارد میشود که این شبکه شامل یکسری سرویس برای عملیات آپدیت و اعمال گروپ پالیسی های خاص و فعال کردن فایروال است.در صورتی که کلاینتی این شرایط را تا اصلا نداشت و موفق به کسب تأیید نشود به شبکه ای دیگر به نام Guest Network وارد میشود که این شبکه شامل سرویس خاصی نیست و معمولا یک Web Proxy دارد.در واقع کلاینتی که به این شبکه وارد شود از سرویس های شبکه داخلی ما بهره ای نمیبرد. NAP برای اعمال تأیید و یا عدم تأیید کلاینت ها از روش Enforcement استفاده میکند.Enforcement Type : راهکاری برای جلوگیری از دسترسی کلاینت های تأیید نشده میباشد که در 4 سطح میتوان اعمال کرد:

- IP Sec

- 802.1 X

- VPN

- DHCP

نکته قابل توجه : از NAP نمیتوان به عنوان یک راهکار امنیتی نام برد واستفاده کرد .با توجه به شرایطی که در بالا ذکر شد چنانچه کلاینتی تمام مجوزهای گفته شده را داشته باشد میتواند از NAP به راحتی بگذرد و به شبکه ما وارد شود . NAP تنها راهکاریست برای چک کردن سلامت سیستم ها..

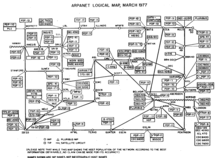

آرپانت (به انگلیسی: ARPANET) مخفف سازمان پروژههای تحقیقاتی پیشرفتهٔ شبکه (به انگلیسی: Advanced Research Projects Agency Network) اولین شبکه سوئیچیگ بسته های اطلاعات در دنیا بود و پس از مدتی تبدیل به اینترنت جهانی شد. بودجه مالی این شبکه در ابتدا توسط سازمان پروژههای تحقیقاتی پیشرفتهٔ دفاعی (آرپا، بعداً دارپا) در وزارت دفاع ایالات متحده آمریکا تأمین شد که از این پروژه در دانشگاهها و آزمایشگاههای تحقیقاتی در ایالات متحده آمریکا استفاده شود. سوئیچیگ بستههای اطلاعات در آرپانت بر اساس طرحی از دانشمند بریتانیایی دونالد دیویس و لارنس رابرت از آزمایشگاه لینکلن بود. نهادی است در امریکا که کل بودجه تحقیقاتی دفاعی را از آن جا هزینه می کند و کل پروژه های تحقیقاتی را از آن جا انجام می دهند.

پروتکل به معنی مجموعه از قوانین و رویه ها برای برقراری ارتباط است .

پس با توجه به تعریف برای اینکه میزبان ها بتوانند با یکدیگر ارتباط شبکه ای برقرار کنند بایستی از یک سری قوانین و رویه ها پیروی کنند یا به عبارت دیگر همگی از یکسری قوانین و پروتکل های یکسان استفاده کنند . بنابراین اگر یک میزبان از نوع خاصی از پروتکل استفاده کند و میزبان دیگر از نوع دیگری از پروتکل استفاده کند , آنها قادر به صحبت کردن با یکدیگر نخواهند بود . اکنون که مفهوم پروتکل را آموختید و دریافتید که پروتکل چیست یک مثال اجتماعی می زنیم .

یک مثال اجتماعی برای مفهوم پروتکل

اگر شما به یک کشور خارجی سفر کنید , بایستی زبان مکالمه آنها را بلد باشید . در غیر اینصورت قادر به صحبت کردن با آنها نخواهید بود . البته شاید بتوانید با فراگیری زبان با آنها صحبت کنید ولی در صورتی که بخواهید به طور موثر در آن کشور زندگی کنید بایستی لباس و فرهنگ آن کشور را بیاموزید و از آن پیروی کنید . پروتکل نیز شامل قوانین و رویه هایی فرا گیر می باشد .

معروف ترین و رایج ترین آنها TCP/IP می باشد که یک پروتکل رایگان می باشد و بدون آن اینترنت معنایی نخواهد داشت . درباره این پروتکل در مبحثی جداگانه به طور مفصل صحبت خواهیم کرد .

سه پروتکل IPX/SPX ( پروتکل ویژه شرکت ناول ) NetBEUI (پروتکل ویژه شرکت مایکروسافت) و Apple Talk (پروتکل ویژه شرکت اپل) پروتکل های Vendor Specific یا فروشنده خاص هستند و رایگان نیستند و برای استفاده از آنها بایستی بهایی به شرکت سازنده پرداخت شود .

VPN یا شبکه مجازی اختصاصی (Virual Private Network) ابزار برقراری ارتباط در شبکه است. از زمان گسترش دنیای شبکههای کامپیوتری، سازمانها و شرکتها به دنبال یک شبکه ایمن و سریع گشتهاند.

تا مدتی قبل شرکتها و سازمانهایی که اطلاعات زیادی برای انتقال داشتند از خطوط Leased و شبکههای WAN بهره میبردند. شبکههای ISDN (با سرعت 128کیلوبایت بر ثانیه) و OC3 (با 155مگابایت بر ثانیه) بخشی از شبکه WAN هستند.

این شبکهها مزیتهای زیادی نسبت به اینترنت دارند ولی گسترش و نصب آنها بسیار گرانقیمت و وقتگیر است.

افزایش محبوبیت و فراگیری اینترنت بعضی از سازمانها را به استفاده از انترانت کشاند. در این بین استفاده از شبکههای مجازی اختصاصی (VPN) مطرح شد.

اصولاً VPN یک شبکه اختصاصی است که از یک شبکه عمومی مانند اینترنت برای ایجاد یک کانال ارتباطی مخصوص بین چندین کاربر و دسترسی به اطلاعات بهره میبرد.

بهره بردن VPN از شبکههای عمومی مسافت را بیمعنی میسازد، امنیت را بالا میبرد و دردسرهای استفاده از پروتکلهای مختلف را کاهش میدهد.

مثال خوبی میتوان برای توضیح VPN مطرح کرد. چند جزیره کوچک و مستقل از هم را در اقیانوسی در نظر بگیرید. در اینجا جزیرهها نقش مراکزی را ایفا میکنند که ما قصد اتصال آنها به یکدیگر را داریم. اقیانوس هم میتواند یک شبکه عمومی مانند اینترنت باشد.

برای رفت و آمد از جزیرهای به جزیره دیگر میتوان از قایقهای موتوری کوچک استفاده کرد. البته استفاده از این قایقها بسیار وقتگیر و البته ناامن است. هر کس از جزیرههای دیگر میتواند رفت و آمد شما را مشاهده کند. از این رو می توان قایق را به استفاده از وب برای ایجاد ارتباط بین دو مرکز تشبیه کرد.

فرض کنید که بین جزیرهها پلهایی ساخته شدهاست. استفاده از این پلها به مراتب بهتر از روش قبلی است. البته این روش نیز بسیار گران قیمت است و از ایمنی کافی برخوردار نیست. این روش را نیز میتوان به استفاده از خطوط Leased تشبیه کرد.

حال استفاده از VPN را به صورت یک زیردریایی کوچک و سریع فرض کنید. رفت و آمد با این زیردریایی بسیار سریع و آسان است. از طرفی رفت و آمد شما کاملا? دور از چشمان همه انجام میشود.

VPDN و Site-to-Site

از انواع VPN میتوان به Remote Access VPN یا Virtual Private Dial-up Netowrk اشاره کرد. VPDN برای سازمانهایی که کاربران زیادی در مکانهای متعدد دارند، مناسب است. به این ترتیب از یک مرکز برای ایجاد سرور شبکه دسترسی (NAS) استفاده میشود. هر کاربر ابزاری برای اتصال به این سرور دریافت میکند و به VPN متصل میشود. [چطور سرورهای اینترنت کار میکنند؟]

نوع دیگر Site-to-Site نام دارد. در این روش با استفاده از اینترانت و اکسترانت میتوان دو سایت مشخص را به هم متصل کرد. این کار برای شرکتهایی مناسب است که قصد به اشتراک گذاشتن یک دسته اطلاعات خاص با شرکت دیگری را دارند. در این روش VPN تنها بین دو سایت مشخص شده ایجاد میشود.

تونلینگ (Tunneling)

VPN معمولاً برای ایجاد شبکه اختصاصی از تونلینگ استفاده میکند. در این روش یک تونل ارتباطی، بسته دیتایی که در درون یک بسته دیگر قرار گرفته را به مقصد میرساند.

تونلینگ از سه پروتکل ارتباطی استفاده میکند:

پروتکل حامل (Carrier Protocol): اطلاعات شامل حمل اطلاعات به مقصد

پروتکل کپسوله کردن (Encapsulating Protocol): پروتکلی است که بسته دیتا اصلی درون آن قرار میگیرد

پروتکل عابر (Passenger Protocol): پروتکل مربوط به دیتا اصلی

استفاده از تونلینگ ارسال و دریافت هر نوع اطلاعاتی را ممکن میسازد. برای مثال میتوان دادهای که پروتکلی غیر از IP (مانند NetBeui) دارد را در درون بسته IP قرار داد و به راحتی به مقصد رساند.

امنیت : فایروال

متخصصان شبکه از ابزارهای مختلفی برای ایمن ساختن VPN استفاده میکنند.

استفاده از فایروال تقریباً یکی از مرسومترین روشهای ایمن سازی شبکهها است. فایروال میتواند پورتهای مختلف و همچنین نوع بستههای دیتا را کنترل و محدود کند.

امنیت: کدگذاری

کدگذاری شامل ترجمه اطلاعات به رمزهایی خاص و ارسال آنها به یک دستگاه دیگر است به طوری که دستگاه گیرنده هم ابزار ترجمه این رمز خاص را دارا باشد.

در VPN از دو نوع کدگذاری استفاده میشود. روش متفارن (Symmetric-key encryption) نوع رمز به کار رفته را همراه با اطلاعات ارسال میکند. به این ترتیب کامپیوتر فرستنده اطلاعات را به رمز خاصی ترجمه میکند و اطلاعات این رمز را همراه با دادهها به کامپیوتر گیرنده ارسال میکند. کامپیوتر گیرنده نیز با دریافت دادهها و مشاهده اطلاعات کدگذاری، رمزها را ترجمه میکند.

روش دیگر از دو کلید برای کدگذاری و بازخوانی رمزها استفاده میکند. اطلاعات کدگذاری شده یک کلید عمومی دریافت میکنند در حالی که هر کامپیوتر گیرنده باید از قبل کلید مخصوصی را نیز دارا باشد. به این ترتیب برای بازخوانی اطلاعات کدگذاری شده، باید هر دو کلید را در دست داشت.

شبکه های کامپیوتری

یک شبکه شامل مجموعه ای از دستگاهها ( کامپیوتر ، چاپگر و ... ) بوده که با استفاده از یک روش ارتباطی ( کابل ، امواج رادیوئی ، ماهواره ) و به منظور اشتراک منابع فیزیکی ( چاپگر) و اشتراک منابع منطقی

( فایل ) به یکدیگر متصل می گردند. شبکه ها می توانند با یکدیگر نیز مرتبط شده و شامل زیر شبکه هائی باشند.

تفسیم بندی شبکه ها

.شبکه های کامپیوتری را بر اساس مولفه های متفاوتی تقسیم بندی می نمایند. در ادامه به برخی از متداولترین تقسیم بندی های موجود اشاره می گردد .

تقسیم بندی بر اساس نوع وظایف

کامپیوترهای موجود در شبکه را با توجه به نوع وظایف مربوطه به دو گروه عمده : سرویس دهندگان (Servers) و یا سرویس گیرندگان (Clients) تقسیم می نمایند. کامپیوترهائی در شبکه که برای سایر کامپیوترها سرویس ها و خدماتی را ارائه می نمایند ، سرویس دهنده نامیده می گردند. کامپیوترهائی که از خدمات و سرویس های ارائه شده توسط سرویس دهندگان استفاده می کنند ، سرویس گیرنده نامیده می شوند . در شبکه های Client-Server ، یک کامپیوتر در شبکه نمی تواند هم به عنوان سرویس دهنده و هم به عنوان سرویس گیرنده ، ایفای وظیفه نماید.

در شبکه های Peer-To-Peer ، یک کامپیوتر می تواند هم بصورت سرویس دهنده و هم بصورت سرویس گیرنده ایفای وظیفه نماید.

یک شبکه LAN در ساده ترین حالت از اجزای زیر تشکیل شده است :

دو کامپیوتر شخصی . یک شبکه می تواند شامل چند صد کامپیوتر باشد. حداقل یکی از کامپیوترها می بایست به عنوان سرویس دهنده مشخص گردد. ( در صورتی که شبکه از نوع Client-Server باشد ). سرویس دهنده، کامپیوتری است که هسته اساسی سیستم عامل بر روی آن نصب خواهد شد.

یک عدد کارت شبکه (NIC) برای هر دستگاه. کارت شبکه نظیر کارت هائی است که برای مودم و صدا در کامپیوتر استفاده می گردد. کارت شبکه مسئول دریافت ، انتقال ، سازماندهی و ذخیره سازی موقت اطلاعات در طول شبکه است . به منظور انجام وظایف فوق کارت های شبکه دارای پردازنده ، حافظه و گذرگاه اختصاصی خود هستند.

تقسیم بندی بر اساس توپولوژی

الگوی هندسی استفاده شده جهت اتصال کامپیوترها ، توپولوژی نامیده می شود. توپولوژی انتخاب شده برای پیاده سازی شبکه ها، عاملی مهم در جهت کشف و برطرف نمودن خطاء در شبکه خواهد بود. انتخاب یک توپولوژی خاص نمی تواند بدون ارتباط با محیط انتقال و روش های استفاده از خط مطرح گردد. نوع توپولوژی انتخابی جهت اتصال کامپیوترها به یکدیگر ، مستقیما" بر نوع محیط انتقال و روش های استفاده از خط تاثیر می گذارد. با توجه به تاثیر مستقیم توپولوژی انتخابی در نوع کابل کشی و هزینه های مربوط به آن ، می بایست با دقت و تامل به انتخاب توپولوژی یک شبکه همت گماشت . عوامل مختلفی جهت انتخاب یک توپولوژی بهینه مطرح می شود. مهمترین این عوامل بشرح ذیل است :

- هزینه . هر نوع محیط انتقال که برای شبکه LAN انتخاب گردد، در نهایت می بایست عملیات نصب شبکه در یک ساختمان پیاده سازی گردد. عملیات فوق فرآیندی طولانی جهت نصب کانال های مربوطه به کابل ها و محل عبور کابل ها در ساختمان است . در حالت ایده آل کابل کشی و ایجاد کانال های مربوطه می بایست قبل از تصرف و بکارگیری ساختمان انجام گرفته باشد. بهرحال می بایست هزینه نصب شبکه بهینه گردد.

- انعطاف پذیری . یکی از مزایای شبکه های LAN ، توانائی پردازش داده ها و گستردگی و توزیع گره ها در یک محیط است . بدین ترتیب توان محاسباتی سیستم و منابع موجود در اختیار تمام استفاده کنندگان قرار خواهد گرفت . در ادارات همه چیز تغییر خواهد کرد.( لوازم اداری، اتاقها و ... ) . توپولوژی انتخابی می بایست بسادگی امکان تغییر پیکربندی در شبکه را فراهم نماید. مثلا" ایستگاهی را از نقطه ای به نقطه دیگر انتقال و یا قادر به ایجاد یک ایستگاه جدید در شبکه باشیم .

سه نوع توپولوژی رایج در شبکه های LAN استفاده می گردد :

BUS

STAR

RING

توپولوژی BUS

یکی از رایجترین توپولوژی ها برای پیاده سازی شبکه های LAN است . در مدل فوق از یک کابل به عنوان ستون فقرات اصلی در شبکه استفاده شده و تمام کامپیوترهای موجود در شبکه ( سرویس دهنده ، سرویس گیرنده ) به آن متصل می گردند.

مزایای توپولوژی BUS

کم بودن طول کابل . بدلیل استفاده از یک خط انتقال جهت اتصال تمام کامپیوترها ، در توپولوژی فوق از کابل کمی استفاده می شود.موضوع فوق باعث پایین آمدن هزینه نصب و ایجاد تسهیلات لازم در جهت پشتیبانی شبکه خواهد بود.

ساختار ساده . توپولوژی BUS دارای یک ساختار ساده است . در مدل فوق صرفا" از یک کابل برای انتقال اطلاعات استفاده می شود.

توسعه آسان . یک کامپیوتر جدید را می توان براحتی در نقطه ای از شبکه اضافه کرد. در صورت اضافه شدن ایستگاههای بیشتر در یک سگمنت ، می توان از تقویت کننده هائی به نام Repeater استفاده کرد.

معایب توپولوژی BUS

مشکل بودن عیب یابی . با اینکه سادگی موجود در تویولوژی BUS امکان بروز اشتباه را کاهش می دهند، ولی در صورت بروز خطاء کشف آن ساده نخواهد بود. در شبکه هائی که از توپولوژی فوق استفاده می نمایند ، کنترل شبکه در هر گره دارای مرکزیت نبوده و در صورت بروز خطاء می بایست نقاط زیادی به منظور تشخیص خطاء بازدید و بررسی گردند.

ایزوله کردن خطاء مشکل است . در صورتی که یک کامپیوتر در توپولوژی فوق دچار مشکل گردد ، می بایست کامپیوتر را در محلی که به شبکه متصل است رفع عیب نمود. در موارد خاص می توان یک گره را از شبکه جدا کرد. در حالتیکه اشکال در محیط انتقال باشد ، تمام یک سگمنت می بایست از شبکه خارج گردد.

ماهیت تکرارکننده ها . در مواردیکه برای توسعه شبکه از تکرارکننده ها استفاده می گردد، ممکن است در ساختار شبکه تغییراتی نیز داده شود. موضوع فوق مستلزم بکارگیری کابل بیشتر و اضافه نمودن اتصالات مخصوص شبکه است .

توپولوژی STAR

در این نوع توپولوژی همانگونه که از نام آن مشخص است ، از مدلی شبیه "ستاره" استفاده می گردد. در این مدل تمام کامپیوترهای موجود در شبکه معمولا" به یک دستگاه خاص با نام " هاب " متصل خواهند شد.

مزایای توپولوژی STAR

سادگی سرویس شبکه . توپولوژی STAR شامل تعدادی از نقاط اتصالی در یک نقطه مرکزی است . ویژگی فوق تغییر در ساختار و سرویس شبکه را آسان می نماید.

در هر اتصال یکدستگاه . نقاط اتصالی در شبکه ذاتا" مستعد اشکال هستند. در توپولوژی STAR اشکال در یک اتصال ، باعث خروج آن خط از شبکه و سرویس و اشکال زدائی خط مزبور است . عملیات فوق تاثیری در عملکرد سایر کامپیوترهای موجود در شبکه نخواهد گذاشت .

کنترل مرکزی و عیب یابی . با توجه به این مسئله که نقطه مرکزی مستقیما" به هر ایستگاه موجود در شبکه متصل است ، اشکالات و ایرادات در شبکه بسادگی تشخیص و مهار خواهند گردید.

روش های ساده دستیابی . هر اتصال در شبکه شامل یک نقطه مرکزی و یک گره جانبی است . در چنین حالتی دستیابی به محیط انتقال حهت ارسال و دریافت اطلاعات دارای الگوریتمی ساده خواهد بود.

معایب توپولوژی STAR

زیاد بودن طول کابل . بدلیل اتصال مستقیم هر گره به نقطه مرکزی ، مقدار زیادی کابل مصرف می شود. با توجه به اینکه هزینه کابل نسبت به تمام شبکه ، کم است ، تراکم در کانال کشی جهت کابل ها و مسائل مربوط به نصب و پشتیبنی آنها بطور قابل توجهی هزینه ها را افزایش خواهد داد.

مشکل بودن توسعه . اضافه نمودن یک گره جدید به شبکه مستلزم یک اتصال از نقطه مرکزی به گره جدید است . با اینکه در زمان کابل کشی پیش بینی های لازم جهت توسعه در نظر گرفته می شود ، ولی در برخی حالات نظیر زمانیکه طول زیادی از کابل مورد نیاز بوده و یا اتصال مجموعه ای از گره های غیر قابل پیش بینی اولیه ، توسعه شبکه را با مشکل مواجه خواهد کرد.

وابستگی به نقطه مرکزی . در صورتی که نقطه مرکزی ( هاب ) در شبکه با مشکل مواجه شود ، تمام شبکه غیرقابل استفاده خواهد بود.

توپولوژی RING

در این نوع توپولوژی تمام کامپیوترها بصورت یک حلقه به یکدیگر مرتبط می گردند. تمام کامپیوترهای موجود در شبکه ( سرویس دهنده ، سرویس گیرنده ) به یک کابل که بصورت یک دایره بسته است ، متصل می گردند. در مدل فوق هر گره به دو و فقط دو همسایه مجاور خود متصل است . اطلاعات از گره مجاور دریافت و به گره بعدی ارسال می شوند. بنابراین داده ها فقط در یک جهت حرکت کرده و از ایستگاهی به ایستگاه دیگر انتقال پیدا می کنند.

مزایای توپولوژی RING

کم بودن طول کابل . طول کابلی که در این مدل بکار گرفته می شود ، قابل مقایسه به توپولوژی BUS نبوده و طول کمی را در بردارد. ویژگی فوق باعث کاهش تعداد اتصالات ( کانکتور) در شبکه شده و ضریب اعتماد به شبکه را افزایش خواهد داد.

نیاز به فضائی خاص جهت انشعابات در کابل کشی نخواهد بود.بدلیل استفاده از یک کابل جهت اتصال هر گره به گره همسایه اش ، اختصاص محل هائی خاص به منظور کابل کشی ضرورتی نخواهد داشت .

مناسب جهت فیبر نوری . استفاده از فیبر نوری باعث بالا رفتن نرخ سرعت انتقال اطلاعات در شبکه است. چون در توپولوژی فوق ترافیک داده ها در یک جهت است ، می توان از فیبر نوری به منظور محیط انتقال استفاده کرد.در صورت تمایل می توان در هر بخش ازشبکه از یک نوع کابل به عنوان محیط انتقال استفاده کرد . مثلا" در محیط های ادرای از مدل های مسی و در محیط کارخانه از فیبر نوری استفاده کرد.

معایب توپولوژی RING

اشکال در یک گره باعث اشکال در تمام شبکه می گردد. در صورت بروز اشکال در یک گره ، تمام شبکه با اشکال مواجه خواهد شد. و تا زمانیکه گره معیوب از شبکه خارج نگردد ، هیچگونه ترافیک اطلاعاتی را روی شبکه نمی توان داشت .

اشکال زدائی مشکل است . بروز اشکال در یک گره می تواند روی تمام گرههای دیگر تاثیر گذار باشد. به منظور عیب یابی می بایست چندین گره بررسی تا گره مورد نظر پیدا گردد.

تغییر در ساختار شبکه مشکل است . در زمان گسترش و یا اصلاح حوزه جغرافیائی تحت پوشش شبکه ، بدلیل ماهیت حلقوی شبکه مسائلی بوجود خواهد آمد .

توپولوژی بر روی نوع دستیابی تاثیر می گذارد. هر گره در شبکه دارای مسئولیت عبور دادن داده ای است که از گره مجاور دریافت داشته است . قبل از اینکه یک گره بتواند داده خود را ارسال نماید ، می بایست به این اطمینان برسد که محیط انتقال برای استفاده قابل دستیابی است .

تقسیم بندی بر اساس حوزه جغرافی تحت پوشش .

شبکه های کامپیوتری با توجه به حوزه جغرافیائی تحت پوشش به سه گروه تقسیم می گردند :

شبکه های محلی ( کوچک ) LAN

شبکه های متوسط MAN

شبکه های گسترده WAN

شبکه های LAN . حوزه جغرافیائی که توسط این نوع از شبکه ها پوشش داده می شود ، یک محیط کوچک نظیر یک ساختمان اداری است . این نوع از شبکه ها دارای ویژگی های زیر می باشند :

توانائی ارسال اطلاعات با سرعت بالا

محدودیت فاصله

قابلیت استفاده از محیط مخابراتی ارزان نظیر خطوط تلفن به منظور ارسال اطلاعات

نرخ پایین خطاء در ارسال اطلاعات با توجه به محدود بودن فاصله

شبکه های MAN . حوزه جغرافیائی که توسط این نوع شبکه ها پوشش داده می شود ، در حد و اندازه یک شهر و یا شهرستان است . ویژگی های این نوع از شبکه ها بشرح زیر است :

پیچیدگی بیشتر نسبت به شبکه های محلی

قابلیت ارسال تصاویر و صدا

قابلیت ایجاد ارتباط بین چندین شبکه

شبکه های WAN . حوزه جغرافیائی که توسط این نوع شبکه ها پوشش داده می شود ، در حد و اندازه کشور و قاره است . ویژگی این نوع شبکه ها بشرح زیر است :

قابلیت ارسال اطلاعات بین کشورها و قاره ها

قابلیت ایجاد ارتباط بین شبکه های LAN

سرعت پایین ارسال اطلاعات نسبت به شبکه های LAN

نرخ خطای بالا با توجه به گستردگی محدوده تحت پوشش

کابل در شبکه

در شبکه های محلی از کابل به عنوان محیط انتقال و به منظور ارسال اطلاعات استفاده می گردد.ازچندین نوع کابل در شبکه های محلی استفاده می گردد. در برخی موارد ممکن است در یک شبکه صرفا" از یک نوع کابل استفاده و یا با توجه به شرایط موجود از چندین نوع کابل استفاده گردد. نوع کابل انتخاب شده برای یک شبکه به عوامل متفاوتی نظیر : توپولوژی شبکه، پروتکل و اندازه شبکه بستگی خواهد داشت . آگاهی از خصایص و ویژگی های متفاوت هر یک از کابل ها و تاثیر هر یک از آنها بر سایر ویژگی های شبکه، به منظور طراحی و پیاده سازی یک شبکه موفق بسیار لازم است .

کابل Unshielded Twisted pair )UTP)

متداولترین نوع کابلی که در انتقال اطلاعات استفاده می گردد ، کابل های بهم تابیده می باشند. این نوع کابل ها دارای دو رشته سیم به هم پیچیده بوده که هر دو نسبت زمین دارای یک امپدانش یکسان می باشند. بدین ترتیب امکان تاثیر پذیری این نوع کابل ها از کابل های مجاور و یا سایر منابع خارجی کاهش خواهد یافت . کابل های بهم تابیده دارای دو مدل متفاوت : Shielded ( روکش دار ) و Unshielded ( بدون روکش ) می باشند. کابل UTP نسبت به کابل STPبمراتب متداول تر بوده و در اکثر شبکه های محلی استفاده می گردد.کیفیت کابل های UTP متغیر بوده و از کابل های معمولی استفاده شده برای تلفن تا کابل های با سرعت بالا را شامل می گردد. کابل دارای چهار زوج سیم بوده و درون یک روکش قرار می گیرند. هر زوج با تعداد مشخصی پیچ تابانده شده ( در واحد اینچ ) تا تاثیر پذیری آن از سایر زوج ها و یاسایر دستگاههای الکتریکی کاهش یابد.

کابل های UTP دارای استانداردهای متعددی بوده که در گروههای (Categories) متفاوت زیر تقسیم شده اند:

|

Type |

کاربرد |

| Cat 1 | فقط صوت ( کابل های تلفن ) |

| Cat 2 | داده با سرعت 4 مگابیت در ثانیه |

| Cat 3 | داده با سرعت 10 مگابیت در ثانیه |

| Cat 4 | داده با سرعت 20 مگابیت در ثانیه |

| Cat 5 | داده با سرعت 100 مگابیت در ثانیه |

مزایای کابل های بهم تابیده :

سادگی و نصب آسان

انعطاف پذیری مناسب

دارای وزن کم بوده و براحتی بهم تابیده می گردند.

معایب کابل های بهم تابیده :

تضعیف فرکانس

بدون استفاده از تکرارکننده ها ، قادر به حمل سیگنال در مسافت های طولانی نمی باشند.

پایین بودن پهنای باند

بدلیل پذیرش پارازیت در محیط های الکتریکی سنگین بخدمت گرفته نمی شوند.

کانکتور استاندارد برای کابل های UTP ، از نوع RJ-45 می باشد. کانکتور فوق شباهت زیادی به کانکتورهای تلفن (RJ-11) دارد. هر یک از پین های کانکتور فوق می بایست بدرستی پیکربندی گردند. (RJ:Registered Jack)

کابل کواکسیال

یکی از مهمترین محیط های انتقال در مخابرات کابل کواکسیال و یا هم محور می باشد . این نوع کابل ها از سال 1936 برای انتقال اخبار و اطلاعات در دنیار به کار گرفته شده اند. در این نوع کابل ها، دو سیم تشکیل دهنده یک زوج ، از حالت متقارن خارج شده و هر زوج از یک سیم در مغز و یک لایه مسی بافته شده در اطراف آن تشکیل می گردد. در نوع دیگر کابل های کواکسیال ، به حای لایه مسی بافته شده ، از تیوپ مسی استوانه ای استفاده می شود. ماده ای پلاستیکی این دو هادی را از یکدیگر جدا می کند. ماده پلاستیکی ممکن است بصورت دیسکهای پلاستیکی یا شیشه ای در فواصل مختلف استفاده و مانع از تماس دو هادی با یکدیگر شود و یا ممکن است دو هادی در تمام طول کابل بوسیله مواد پلاستیکی از یکدیگر جدا گردند.

![]()

مزایای کابل های کواکسیال :

قابلیت اعتماد بالا

ظرفیت بالای انتقال ، حداکثر پهنای باند 300 مگاهرتز

دوام و پایداری خوب

پایطن بودن مخارج نگهداری

قابل استفاده در سیستم های آنالوگ و دیجیتال

هزینه پائین در زمان توسعه

پهنای باند نسبتا" وسیع که مورد استفاده اکثر سرویس های مخابراتی از جمله تله کنفرانس صوتی و تصویری است .

معایب کابل های کواکسیال :

مخارج بالای نصب

نصب مشکل تر نسبت به کابل های بهم تابیده

محدودیت فاصله

نیاز به استفاده از عناصر خاص برای انشعابات

از کانکتورهای BNC)Bayone -Neill - Concelman) بهمراه کابل های کواکسیال استفاده می گردد. اغلب کارت های شبکه دارای کانکتورهای لازم در این خصوص می باشند.

![]()

فیبر نوری

یکی از جدیدترین محیط های انتقال در شبکه های کامپیوتری ، فیبر نوری است . فیبر نوری از یک میله استوانه ای که هسته نامیده می شود و جنس آن از سیلیکات است تشکیل می گردد. شعاع استوانه بین دو تا سه میکرون است . روی هسته ، استوانه دیگری ( از همان جنس هسته ) که غلاف نامیده می شود ، استقرار می یابد. ضریب شکست هسته را با M1 و ضریب شکست غلاف را با M2 نشان داده و همواره M1>M2 است . در این نوع فیبرها ، نور در اثر انعکاسات کلی در فصل مشترک هسته و غلاف ، انتشار پیدا خواهد کرد. منابع نوری در این نوع کابل ها ، دیود لیزری و یا دیودهای ساطع کننده نور می باشند.منابع فوق ، سیگنال های الکتریکی را به نور تبدیل می نمایند.

![]()

مزایای فیبر نوری :

حجم و وزن کم

پهنای باند بالا

تلفات سیگنال کم و در نتیجه فاصله تقویت کننده ها زیاد می گردد.

فراوانی مواد تشکیل دهنده آنها

مصون بودن از اثرات القاهای الکترو معناطیسی مدارات دیگر

آتش زا نبودن آنها بدلیل عدم وجود پالس الکتریکی در آنها

مصون بودن در مقابل عوامل جوی و رطوبت

سهولت در امر کابل کشی و نصب

استفاده در شبکه های مخابراتی آنالوگ و دیجیتال

مصونیت در مقابل پارازیت

معایب فیبر نوری :

براحتی شکسته شده و می بایست دارای یک پوشش مناسب باشند. مسئله فوق با ظهور فیبر های تمام پلاستیکی و پلاستیکی / شیشه ای کاهش پیدا کرده است .

اتصال دو بخش از فیبر یا اتصال یک منبع نور به فیبر ، فرآیند دشواری است . در چنین حالتی می توان از فیبرهای ضخیم تر استفاده کرد اما این مسئله باعث تلفات زیاد و کم شدن پهنای باند می گردد.

از اتصالات T شکل در فیبر نوری نمی توان جهت گرفتن انشهاب استفاده نمود. در چنین حالتی فیبر می بایست بریده شده و یک Detector اضافه گردد. دستگاه فوفق می بایست قادر به دریافت و تکرار سیگنال را داشته باشد.

تقویت سیگنال نوری یکی از مشکلات اساسی در زمینه فیبر نوری است . برای تقویت سیگنال می بایست سیگنال های توری به سیگنال های الکتریکی تبدیل ، تقویت و مجددا" به علائم نوری تبدیل شوند.

کابل های استفاده شده در شبکه های اترنت

|

تفاوت VPLS و MPLS چیست؟

با گسترش روز به روز سرویس اینترنت تقریبا هر چیزی که در حوزه تکنولوژی تا چندین سال پیش غیرممکن تلقی می شد امروزه به یکی از بدیهیات تبدیل شده است. امروزه حتی در محل های غیر منتظره ای که تقریبا فکر می کنیم هیچ امکان ارتباطی وجود ندارد ، سرویس هایی وجود دارد که به شما امکان متصل شدن به دنیای فناوری اطلاعات را می دهد. حتی خواهر زاده های 5 ساله من هم امروزه از اینترنت بیشتر از من استفاده می کنند و دیگر یکپارچگی ارتباطات جزوی از زندگی ماه شده است. اگر واقعا امروزه کسی در خانه برای خودش حداقل یک کامپیوتر نداشته باشد باید بگوییم از زمانه عقب افتاده است. حالا برای اینکه بتوانیم از این سرویس ها استفاده کنیم شرکت هایی وجود دارند که خدمات اینترنت ره به ما ارائه می دهند ، در این میان ممکن است شما واژه های VPLS و MPLS را شنیده باشید. در واقع هر دوی این واژه ها یک نوع بستر ارتباطی را برای دسترسی ما به شبکه جهانی را میسر می کنند که در این مقاله می خواهیم تفاوت بین این دو واژه را برای شما تشریح کنیم .

VPLS یا Virtual Private LAN Service چیست ؟

VPLS همانطور که در عنوان نیز مشاهده می کنید مخفف کلمه های Virtual Private LAN Service است و یک سرویس دهنده شبکه های اترنت محسوب می شود. این در حالی است که MPLS مخفف کلمه Multiprotocol Label Switching است که در واقع یک نوع بستر ارتباطی است که شما می توانید خطوط تلفن و یا حتی اینترنت را در این بستر استفاده کنید. VPLS و MPLS بدون مشکل می توانند بر روی یک خط ارتباطی یا بهتر بگوییم بر روی یک سیم کار کنند و شما می توانید در عین حال از چندین سرویس ارائه شده توسط این بستر ها استفاده کنید.اگر در موقعیتی قرار گرفتید که از محل کار خود دور هستید شما همچنان می توانید با استفاده از سرویس های VPLS به شبکه شرکت یا محل کار خود متصل شوید و کار خود را ادامه دهید. دقیقا به همین دلیل است که سرویس های VPLS امروزه به عنوان یک سرویس قابل اتکا در ارتباطات دورکاری در سازمان ها استفاده می شوند ، فرض کنید که شما امروز در تهران هستید و فردا در عسلویه و پس فردا در دزفول ... و در این حین مجبور هستید به نامه هایی که در اتوماسیون اداری شما ارسال می شود نیز دسترسی داشته باشید.

ا استفاده از VPLS شما به شبکه داخلی شرکت خود از بیرون متصل می شوید و کار شما به وقفه نمی خورد. شما با استفاده از VPLS سرعت انتقال داده های بیشتری را تجربه خواهید کرد و اینکار با استفاده از کمتر کردن Hop های موجود در مسیر انجام می شود. شما می توانید با استفاده از VPLS ساختار مسیریابی و تغییرات دلخواه خود را بدون نیاز به کار داشتن با سرویس دهنده اینترنتی خود انجام دهید.VPLS این امکان را به شما می دهد که حتی زمانیکه در محل کار خود نیستید بتوانید کاملا محیط کاری خود را مدیریت کنید.با استفاده از VPN اگر شما به عنوان یک مدیر شبکه فعالیت می کنید براحتی می توانید به شبکه محل کار خود متصل شوید و مشکلات را برطرف کنید و دیگر نیازی به پاسخگویی سرویس دهندگان اینترنتی نخواهید داشت. هزینه پیاده سازی سرویس VPLS بسیار ارزانتر از پیاده سازی سرویس MPLSاست و شما با استفاده از هر بستر ارتباطی می توانید به شبکه خود VPLS بزنید.

همانطور که عنوان کردیم VPLS به خودی خود یک بستر ارتباطی نیست و برای پیاده سازی آن نیاز به یک بستر کابلی یا فیبری یا وایرلس می باشد اما از طرف دیگر MPLS یک تکنولوژی انتقال داده است که می توانید با استفاده از هر نوع کابلی پیاده سازی شود. MPLS در واقع یک مکانیزم انتقال داده ها است که با استفاده از برچسب گذاری روی بسته های اطلاعاتی قرار گرفته در محیط شما آنها را برای رسیدن به مقصد نهاییشان کمک می کند. سرویس های تلفن و همچنین اینترنت نیز می توانند چنین کاری را با سرعتی بهتر به ما ارائه دهند اما MPLS این قابلیت را دارد که به ما حریم خصوصی نیز می دهد. مشابه VPLS سرویس MPLS نیز می تواند کارایی شبکه شما را بالا ببرد. با جای بررسی کردن آدرس های IP موجود در بسته های اطلاعاتی در MPLS از برچسب ها یا Label ها برای شناسایی داده ها استفاده می شود و این باعث بالا رفتن سرعت بررسی داده ها می شود. بصورت خلاصه تفاوت سرویس های VPLS و MPLS به شرح زیر است :

- VPLS مخفف Virtual Private Network است و MPLS مخفف Multiprotocol Label Switching

- VPLS یک سرویس دهنده Ethernet ای است و MPLS یک سرویس Label Stacking

- VPLS و MPLS می توانند بصورت همزمان بر روی یک بستر ارتباطی بدون مشکل کار کنند.